重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

题目

.jpg)

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

更多“图2-9示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(46)。A.发送者的”相关的问题

更多“图2-9示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(46)。A.发送者的”相关的问题

第1题

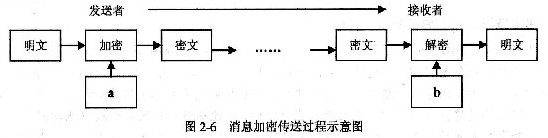

图2-6示意了发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是______。

A.接收者的公钥,接收者的私钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第2题

.jpg)

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第3题

.jpg)

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第4题

.jpg)

A.接收者的公钥,接收者的私钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第5题

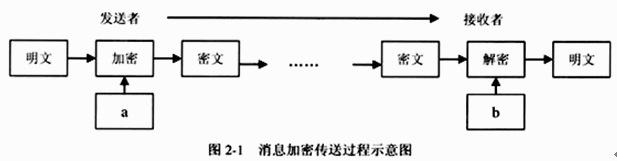

图2-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(4)。

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第6题

.jpg)

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第7题

如图5-1所示为发送者利用非对称加密算法向接收者传送消息的过程,图中a和b处分别是(15)。

.jpg)

A.接收者的公钥,接收者的私钥

B.发送者的公钥,接收者的私钥

C.发送者的私钥,接收者的公钥

D.接收者的私钥,接收者的公钥

第8题

.jpg)

A.发送者的私钥,发送者的公钥

B.发送者的公钥,接收者的私钥

C.接收者的公钥,发送者的私钥

D.接收者的私钥,接收者的公钥

第9题

图2-8示意的UML类图描绘的是设计模式中的(49)模式。图2-9的UML类图描述了该模式的一种应用,其中与图2-8中的“Abstraction'’对应的类是(50)。

.jpg)

A.Composite(组合)

B.Proxy(代理)

C.Bridge(桥接)

D.Command(命令)

警告:系统检测到您的账号存在安全风险

警告:系统检测到您的账号存在安全风险

为了保护您的账号安全,请在“赏学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!