重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

题目

A.确定需要纳入配置管理的配置项

B. 确定配置项的获取时间和所有者

C. 为识别的配置项分配唯一的标识

D. 对识别的配置项进行审计

更多“● 配置识别是软件项目管理中的一项重要工作,它的工作内容不包括(65) 。(65) A. 确定需要纳入配置”相关的问题

更多“● 配置识别是软件项目管理中的一项重要工作,它的工作内容不包括(65) 。(65) A. 确定需要纳入配置”相关的问题

第1题

A.确定需要纳入配置管理的配置项

B.确定配置项的获取时间和所有者

C.为识别的配置项分配唯一的标识

D.对识别的配置项进行审计

第2题

A.确定需要纳入配置管理的配置项

B.确定配置项的获取时间和所有者

C.为识别的配置项分配唯一的标识

D.对识别的配置项进行审计

第3题

A.识别需受控的软件配置项

B.建立和控制基线

C.识别组件、数据及产品获取点和准则

D.识别源程序

第4题

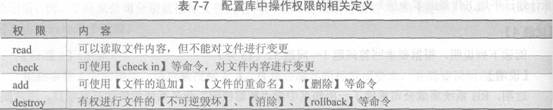

阅读以下技术说明,根据要求回答问题1~问题4。(15分) 【说明】 某系统集成公司为做好项目配置管理,对配置库中的操作权限进行了如表7-7所示的定义。 同时,对项目相关人员在该开发库中的操作权限进行了如表7-8所示的分配。其中,√表示该人员具有相应权限,×表示该人员没有相应权限。

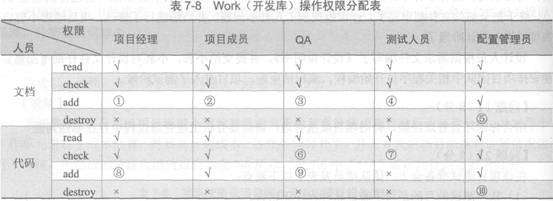

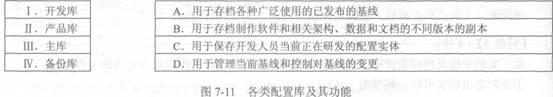

同时,对项目相关人员在该开发库中的操作权限进行了如表7-8所示的分配。其中,√表示该人员具有相应权限,×表示该人员没有相应权限。 【问题1】(4分) 通常,配置管理系统的配置库可以分为开发库、产品库、主库和备份库等4种类型。配置库的基本分类如图7-11左侧所示,图7-11右侧是相关配置库的主要功能,请在图7-11中用直线将两者对应连接起来。

【问题1】(4分) 通常,配置管理系统的配置库可以分为开发库、产品库、主库和备份库等4种类型。配置库的基本分类如图7-11左侧所示,图7-11右侧是相关配置库的主要功能,请在图7-11中用直线将两者对应连接起来。 【问题2】(5分) 请将表7-8所示的开发库权限分配表中①~⑩空缺处的内容填写完整。 【问题3】(2分) 配置项的识别是配置管理活动的基础。通常,识别配置项的步骤依次是(1)。(请使用以下选项编号做答) A.填写《配置项管理表》 B.确定每个配置项的重要特征 C.确定配置项进入配置管理的时间 D.审批《配置项管理表》 E.配置管理员识别配置项F.确定每个配置项的拥有者的责任G.为每个配置项指定唯一的标识号 【问题4】(4分) 变更控制是项目管理的重要内容。通常,配置管理中的变更控制流程是:变更申请→(2)→变更实施→(3)→(4)。 为了在不严重阻碍合理变更的情况下来控制变更,软件配置管理引入了“(5)”这一概念。它可看作是一个相对稳定的逻辑实体,其组成部分不能被任何人随意修改。

【问题2】(5分) 请将表7-8所示的开发库权限分配表中①~⑩空缺处的内容填写完整。 【问题3】(2分) 配置项的识别是配置管理活动的基础。通常,识别配置项的步骤依次是(1)。(请使用以下选项编号做答) A.填写《配置项管理表》 B.确定每个配置项的重要特征 C.确定配置项进入配置管理的时间 D.审批《配置项管理表》 E.配置管理员识别配置项F.确定每个配置项的拥有者的责任G.为每个配置项指定唯一的标识号 【问题4】(4分) 变更控制是项目管理的重要内容。通常,配置管理中的变更控制流程是:变更申请→(2)→变更实施→(3)→(4)。 为了在不严重阻碍合理变更的情况下来控制变更,软件配置管理引入了“(5)”这一概念。它可看作是一个相对稳定的逻辑实体,其组成部分不能被任何人随意修改。

第5题

A.识别软件开发中产生的所有工作结果

B.给每个产品及其组件和相关的文档分配标识

C.定义每个配置项目的重要特征以及识别其所有者

D.修改基线

第6题

A.风险识别还可以帮助我们找出最重要的合作伙伴,为以后的管理打下基础

B.风险识别为风险分析提供必要的信息,是风险分析的基础性工作

C.通过风险识别可以确定被研究的体系或项目的工作量

D.风险识别是系统理论在项目管理中的具体体现,是项目计划与控制的重要基础性工作

E.通过风险识别,有利于项目组成员树立项目成功的信心

第7题

A.德尔菲法

B.访谈法

C.头脑风暴法

D.因果分析图法

第8题

风险识别是一项复杂的工作,常见的可用于风险识别的技术和工具包括()。

A.层次分析法 B.项目工作分解结构(WBS)

C.看板管理

D.模糊数学法

第9题

风险识别是一项复杂的工作,常见的可用于风险识别的技术和工具包括()。

A.层次分析法

B.项目工作分解结构(WBS)

C.看板管理

D.模糊数学法

第10题

风险识别是一项复杂的工作,常见的可用于风险识别的技术和工具包括()。

A.层次分析法

B.项目工作分解结构(WBS)

C.看板管理

D.模糊数学法

警告:系统检测到您的账号存在安全风险

警告:系统检测到您的账号存在安全风险

为了保护您的账号安全,请在“赏学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!