重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

题目

【题目描述】

● 一幅彩色图像(RGB) ,分辨率为256×512,每一种颜色用 8bit表示,则该彩色图像的数据量为 (13) bit。

(13)

A. 256×512×8

B. 256×512×3×8

C. 256×512×3/8

D. 256×512×3

| 【我提交的答案】: D |

| 【参考答案与解析】: 正确答案:B |

【我的疑问】(如下,请求专家帮助解答)

请详细解答

更多“请教:2010年下半年软考软件设计师-上午试题(标准参考答案版)第1大题第13小题如何解答?”相关的问题

更多“请教:2010年下半年软考软件设计师-上午试题(标准参考答案版)第1大题第13小题如何解答?”相关的问题

第1题

【题目描述】

● 某项目组拟开发一个大规模系统,且具备了相关领域及类似规模系统的开发经验。下列过程模型中, (15) 最适合开发此项目。

(15)

A. 原型模型

B. 瀑布模型

C. V模型

D. 螺旋模型

| 【我提交的答案】: A |

| 【参考答案与解析】: 正确答案:B |

【我的疑问】(如下,请求专家帮助解答)

这个为什么不是原型模型而是瀑布模型

第2题

【题目描述】

● 以下关于过程改进的叙述中,错误的是 (30) 。

(30)A. 过程能力成熟度模型基于这样的理念:改进过程将改进产品,尤其是软件产品

B. 软件过程改进框架包括评估、计划、改进和监控四个部分

C. 软件过程改进不是一次性的,需要反复进行

D. 在评估后要把发现的问题转化为软件过程改进计划

| 【我提交的答案】: D |

| 【参考答案与解析】: 正确答案:B |

【我的疑问】(如下,请求专家帮助解答)

请问软件过程改进框架包括哪几个部分?

第3题

【题目描述】

● 从集成的深度上来说,EAI从易到难的顺序是 (32) 。

(32)

A. 数据集成,应用系统集成,业务流程集成

B. 应用系统集成,数据集成,业务流程集成

C. 业务流程集成,数据集成,应用系统集成

D. 数据集成,业务流程集成,应用系统集成

| 【我提交的答案】: D |

| 【参考答案与解析】: 正确答案:A |

【我的疑问】(如下,请求专家帮助解答)

dian zishangwufenxishi

第4题

【题目描述】

● 若某计算机采用8位整数补码表示数据,则运算 (2) 将产生溢出。

(2)

A. -127+1

B. -127-1

C. 127+1

D. 127-1

| 【我提交的答案】: B |

| 【参考答案与解析】: 正确答案:C |

【我的疑问】(如下,请求专家帮助解答)

为什么不是-127-1呢

第5题

【题目描述】

● 已知一棵度为 3 的树(一个结点的度是指其子树的数目,树的度是指该树中所有结点的度的最大值)中有 5 个度为 1 的结点,4 个度为 2 的结点,2 个度为 3 的结点,那么,该树中的叶子结点数目为 (61) 。

(61)

A. 10

B. 9

C. 8

D. 7

| 【我提交的答案】: B |

| 【参考答案与解析】: 正确答案:B |

【我的疑问】(如下,请求专家帮助解答)

这道题我是蒙的,求解答,谢谢了

第6题

【题目描述】

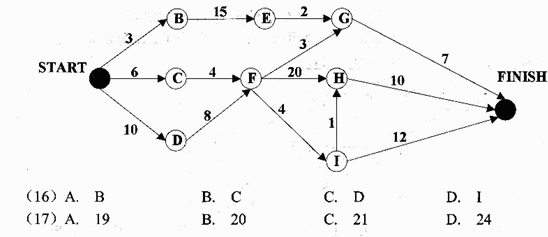

●某软件项目的活动图如下所示。图中顶点表示项目里程碑,连接顶点的边表示包含的活动,则里程碑(16)在关键路径上,活动FG的松弛时间为(17) 。

| 问题1【我提交的答案】: C |

| 【参考答案与解析】: 正确答案:C |

| 问题2【我提交的答案】: B |

| 【参考答案与解析】: 正确答案:B |

对第二空有点不懂,如何确定一个活动的松弛时间

第7题

【题目描述】

● 设用2K×4位的存储器芯片组成16K×8 位的存储器 (地址单元为 0000H~3FFFH,每个芯片的地址空间连续),则地址单元 0B1FH 所在芯片的最小地址编号为 (4) 。

(4)

A. 0000H

B. 0800 H

C. 2000 H

D. 2800 H

| 【我提交的答案】: A |

| 【参考答案与解析】: 正确答案:B |

【我的疑问】(如下,请求专家帮助解答)

方法

第8题

【题目描述】

● 如果使用大量的连接请求攻击计算机,使得所有可用的系统资源被消耗殆尽,最终计算机无法再处理合法用户的请求,这种手段属于 (7) 攻击。

(7)

A. 拒绝服务

B. 口令入侵

C. 网络监听

D. IP欺骗

| 【我提交的答案】: |

| 【参考答案与解析】: 正确答案:A |

【我的疑问】(如下,请求专家帮助解答)

为什么选这个啊?

第9题

【题目描述】

● 软件测试方法可分为静态测试和动态测试两大类,人工检测 (53) 。

(53)

A. 属于静态测试和动态测试

B. 属于静态测试

C. 属于动态测试

D. 既不属于静态测试也不属于动态测试

| 【我提交的答案】: C |

| 【参考答案与解析】: 正确答案:B |

警告:系统检测到您的账号存在安全风险

警告:系统检测到您的账号存在安全风险

为了保护您的账号安全,请在“赏学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!