重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

重要提示:

请勿将账号共享给其他人使用,违者账号将被封禁!

题目

试题一(共 15 分)

阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。

【说明】

某公司针对通信手段的进步,需要将原有的业务系统扩展到互联网上。运行维护部门需要针对此需求制定相应的技术安全措施,来保证系统和数据的安全。

【问题 1】(4 分)

当业务扩展到互联网上后,系统管理在安全方面应该注意哪两方面?应该采取的安全测试有哪些?

【问题 2】(6 分)

由于系统与互联网相连,除了考虑病毒防治和防火墙之外,还需要专门的入侵检测系统。请简要说明入侵检测系统的功能。

【问题 3】(5 分)

数据安全中的访问控制包含两种方式,用户标识与验证和存取控制。请简要说明用户标识与验证常用的三种方法和存取控制中的两种方法。

更多“试题一(共 15 分) 阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。 【说明】 某公司”相关的问题

更多“试题一(共 15 分) 阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。 【说明】 某公司”相关的问题

第1题

试题三(共 15 分)

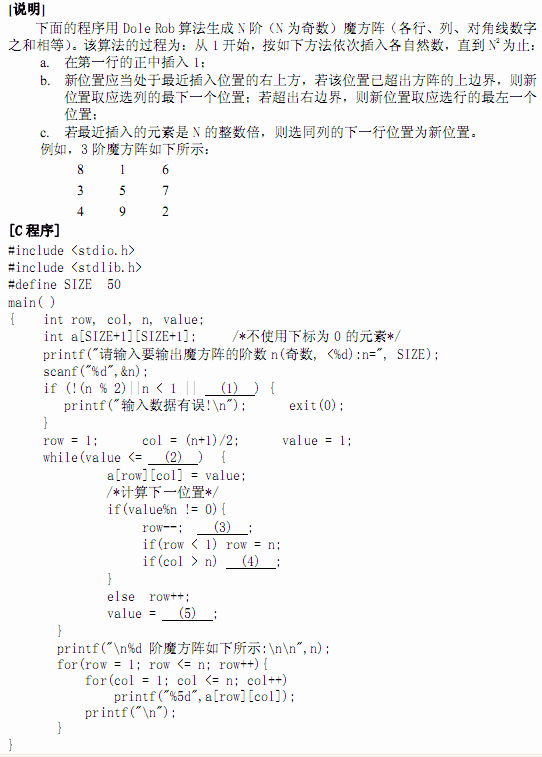

阅读以下说明和 C 程序,将应填入 (n) 处的字句写在答题纸的对应栏内。

第2题

试题一(共 15 分)

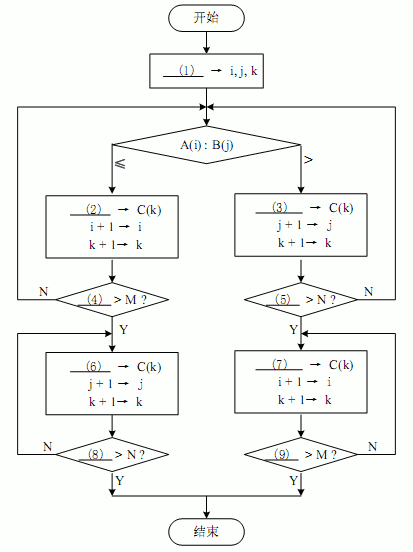

阅读以下说明和流程图,填补流程图中的空缺(1)~(9) ,将解答填入答题纸的对应栏内。

[说明]

假设数组 A 中的各元素 A(1),A(2) ,…,A(M)已经按从小到大排序(M≥1) ;数组 B 中的各元素 B(1),B(2),…,B(N)也已经按从小到大排序(N≥1) 。执行下面的流程图后, 可以将数组 A 与数组 B 中所有的元素全都存入数组 C 中, 且按从小到大排序 (注意:序列中相同的数全部保留并不计排列顺序) 。例如,设数组 A 中有元素:2,5,6,7,9;数组B 中有元素:2,3,4,7;则数组 C 中将有元素:2,2,3,4,5,6,7,7,9。

[流程图]

第3题

试题一(共15 分 )

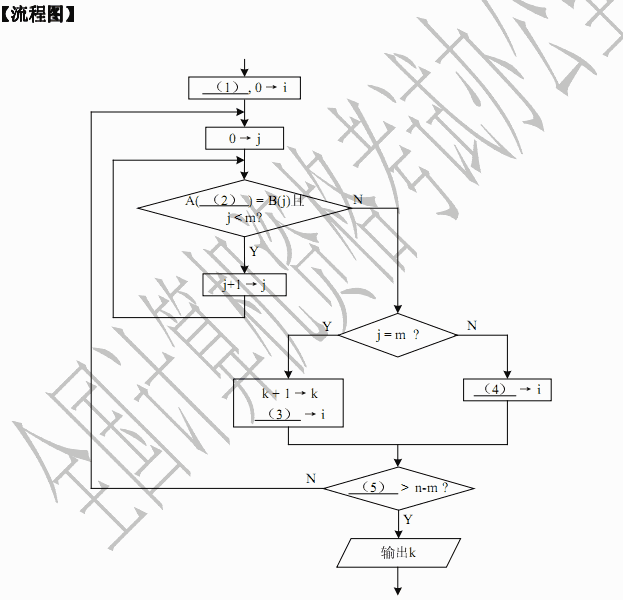

阅读以下说明和流程图,将应填入 (n) 处的字句写在答题纸的对应栏内。

【 说明 】

下面的流程图旨在统计指定关键词在某一篇文章中出现的次数。

设这篇文章由字符A(0),…,A(n-1)依次组成,指定关键词由字符B(0),…,B(m-1)依次组成,其中n>m≥1。注意,关键词的各次出现不允许有交叉重叠。例如,在“aaaa”中只出现两次“aa”。

该流程图采用的算法是:在字符串A中,从左到右寻找与字符串B相匹配的并且没有交叉重叠的所有子串。流程图中,i 为字符串 A 中当前正在进行比较的动态子串首字符的下标,j为字符串B 的下标,k为指定关键词出现的次数。

第4题

试题一(共 15 分)

阅读以下说明,回答问题 1 至问题3,将解答填入答题纸的对应栏内。

【说明】

某公司针对通信手段的进步,需要将原有的业务系统扩展到互联网上。运行维护部门需要针对此需求制定相应的技术安全措施,来保证系统和数据的安全。

【问题 1】(4 分)

当业务扩展到互联网上后,系统管理在安全方面应该注意哪两方面?应该采取的安全测试有哪些?

【问题 2】(6 分)

由于系统与互联网相连,除了考虑病毒防治和防火墙之外,还需要专门的入侵检测系统。请简要说明入侵检测系统的功能。

【问题 3】(5 分)

数据安全中的访问控制包含两种方式,用户标识与验证和存取控制。请简要说明用户标识与验证常用的三种方法和存取控制中的两种方法。

第5题

试题四(共15 分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】

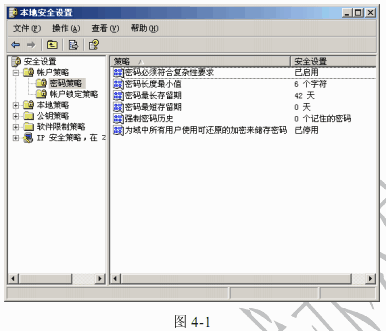

在Windows Server 2003系统中,用户分为本地用户和域用户,本地用户的安全策略用“本地安全策略”设置,域用户的安全策略通过活动目录管理。

【问题1】(2 分)

在“本地安全设置”中启用了“密码必须符合复杂性要求”功能,如图 4-1 所示,则用户“ABC”可以采用的密码是 (1) 。

(1)备选答案:

A.ABC007 B.deE#3 C.Test123 D.adsjfs

第6题

试题一(共15分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【 说明】

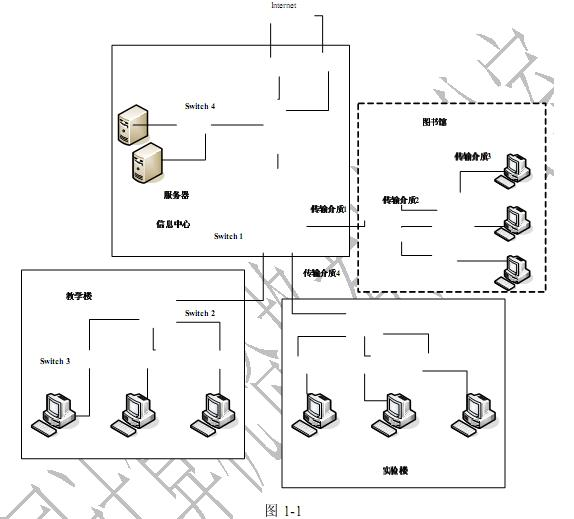

某校园网拓扑结构如图 1-1 所示,其中网络中心与图书馆相距约 700 米。要求干线带宽为千兆,百兆到桌面。

【问题1】(6 分 )

为图1-1中(1)~(3)空缺处选择合适设备。

(1)~(3)备选答案:

A. 路由器

B. 接入交换机

C. 三层核心交换机

D. 远程访问服务器

第7题

A.网络服务的守护进程

B. 定时任务的守护进程

C. 负责配置网络接口

D. 负责启动网卡

第8题

试题一 (共15 分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【 说明 】

某校园网拓扑结构如图1-1所示。

该网络中的部分需求如下:

1. 信息中心距图书馆2千米,距教学楼300米,距实验楼200米。

2. 图书馆的汇聚交换机置于图书馆主机房内,楼层设备间共2个,分别位于二层和四层,距图书馆主机房距离均大于200米,其中,二层设备间负责一、二层的计算机接入,四层设备间负责三、四、五层的计算机接入,各层信息点数如表1-1所示。

表 1-1

3. 所有计算机采用静态IP 地址。

4. 学校网络要求千兆干线,百兆到桌面。

5. 信息中心有两条百兆出口线路,在防火墙上根据外网 IP 设置出口策略,分别从两个出口访问Internet。

6. 信息中心共有多台服务器,通过交换机接入防火墙。

7. 信息中心提供的信息服务包括Web、FTP、数据库、流媒体等,数据流量较大,要求千兆接入。

【 问题1】(4 分)

根据网络的需求和拓扑图,在满足网络功能的前提下,本着最节约成本的布线方式,传输介质1应采用 (1) ,传输介质2应采用 (2) ,传输介质3应采用 (3) ,传输介质4应采用 (4) 。

(1)~(4)备选答案:

A.单模光纤

B.多模光纤

C.基带同轴电缆

D.宽带同轴电缆

E.1类双绞线

F.5类双绞线

第9题

试题三(共15 分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明 】

某单位网络拓扑结构如图3-1所示。其中服务器和PC1~PC40使用静态IP 地址,其余PC 使用动态IP 地址。地址规划如表3-1所示。

【问题1】 (6 分)

接入层交换机Switch2配置命令如下,请解释并完成下列命令。

Switch2config terminal (1)

Switch2(config)interface f0/1 (2)

Switch2(config-if) switchport mode trunk

Switch2(config-if) switchport trunk allowed all

Switch2(config-if)exit

Switch2(config)interface f0/4

Switch2(config-if) switchport mode access (3)

Switch2(config-if) switchport access (4)

Switch2(config-if)exit

Switch2(config)interface f0/24

Switch2(config-if) switchport mode access

Switch2(config-if) switchport access (5)

从以上配置可以看出,该交换机的trunk口是端口 (6) 。

第10题

试题七(共 15 分)

阅读以下说明和 Java 代码,将应填入 (n) 处的字句写在答题纸的对应栏内。

[说明]

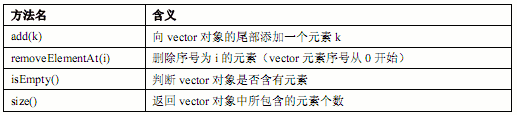

java.util 库中提供了 Vector 模板类,可作为动态数组使用,并可容纳任意数据类型。该类的部分方法说明如下表所示:

[Java 代码]

import (1) ;

public class JavaMain {

static private final int (2) = 6;

public static void main(String[] args){

Vector<Integer> theVector = new Vector< (3) >();

// 初始化 theVector,将 theVector的元素设置为 0 至 5

for (int cEachItem = 0; cEachItem < ARRAY_SIZE; cEachItem++)

theVector.add((4) );

showVector(theVector); // 依次输出 theVector中的元素

theVector.removeElementAt(3);

showVector(theVector);

}

public static void showVector(Vector<Integer> theVector){

if (theVector.isEmpty()) {

System.out.println("theVector is empty.");

return;

}

for (int loop = 0; loop < theVector.size(); loop++) {

System.out.print(theVector.get(loop));

System.out.print(", ");

}

System.out.println();

}

}

该程序运行后的输出结果为:

0, 1, 2, 3, 4, 5

(5)

警告:系统检测到您的账号存在安全风险

警告:系统检测到您的账号存在安全风险

为了保护您的账号安全,请在“赏学吧”公众号进行验证,点击“官网服务”-“账号验证”后输入验证码“”完成验证,验证成功后方可继续查看答案!